mac os(os x)환경에서 wireshark 등의 도구로 https 패킷 분석하기

조회수 3799회

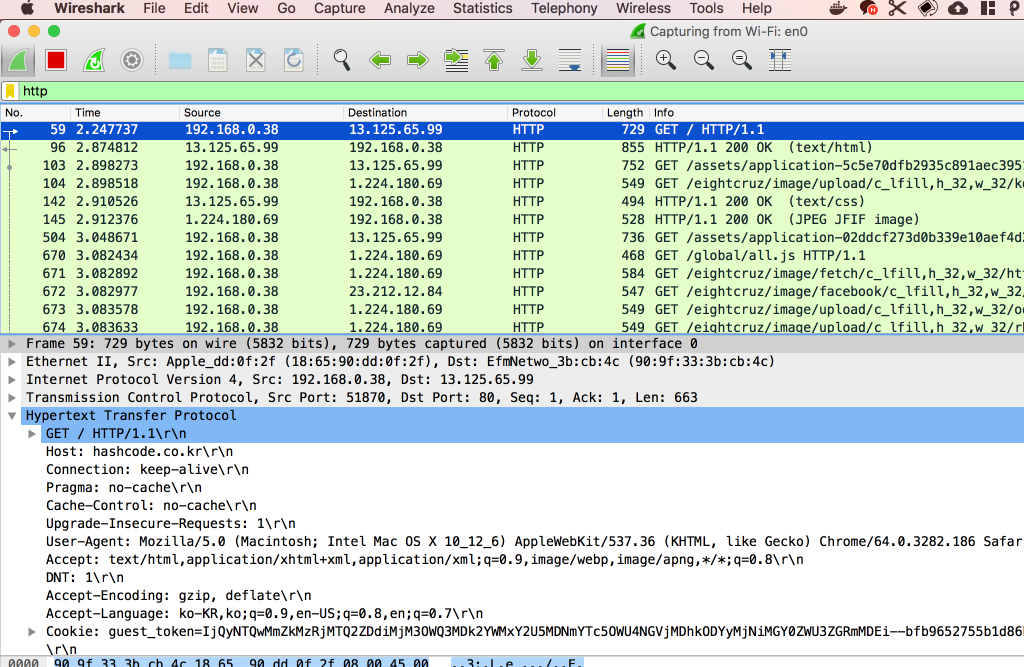

wireshark에서 http 의 경우엔 아래와 같이 요청패킷 응답패킷의 모양(?)이 그대로 드러나는데

https의 경우엔 저렇게 나오지 않아

- http://www.paul-sec.com/decrypting-firefox-ssl-connections.html

- https://certsimple.com/blog/ssl-wireshark-mac-osx

위와 같은 글들을 찾아서 그대로 따라해봤는데, 잘되지 않습니다.

환경변수로 현재 떠있는

크롬앱을 종료하고

환경변수에 SSLKEYLOGFILE을 지정하고

다시 크롬을 켜서 https 사이트를 접속해도

환경변수에서 지정한 SSLKEYLOGFILE의 파일에 아무것도 써지지 않는데

뭐가 잘못됐는지 잘 모르겠어서요...

위 방법 말고도 https 패킷(요청, 응답)을 분석할 수 있는 방법이 있으면 알려주세요.

-

(•́ ✖ •̀)

알 수 없는 사용자

1 답변

-

저도 이 기능이 궁금해서 해보니 안되길래 찾아봤는데요. 현재는 암화화를 위한 NSS라이브러리에서 쓰는 환경 변수인데, Firefox를 소스 코드 가져다가 디비깅용으로 빌드한 경우에만 사용가능하다고 합니다. 그리고 크롬은 암호화라이브러리를 NSS에서 BoringSSL(OpenSSL를 구글이 포크한 프로젝트)로 변경하여 더이상 이 환경변수가 쓰이고 있지 않다고 합니다.

그러나 Firefox든 Chrome이든 개발자 도구에서 네트워크 항목를 보시면 암호화된 트래픽이더라도 HTTP레벨에서의 실시간으로 보실수가 있습니다.

참고: https://developers.google.com/web/tools/chrome-devtools/network-performance/resource-loading?hl=ko

-

(•́ ✖ •̀)

알 수 없는 사용자

-

댓글 입력